ルール

アートワークです。

コンピュータは論理的なものであり、論理とはルールに従うことです。 コンピュータネットワークは軍隊に似ています。ネットワーク内のすべてのものは、軍隊のように正確に配置され、非常に明確に定義されたルールに従って行動しなければなりません。 例えば、LANでは、昔ながらの方法で物をつなぐことはできません。ネットワーク内のすべてのノード(コンピュータやその他の機器)は、ネットワークトポロジーと呼ばれる整然としたパターンで接続されなければなりません。 ネットワーク上のすべてのノード(コンピュータやその他の機器)は、ネットワークトポロジーと呼ばれる整然としたパターンで接続されなければなりません。ノードは単純なライン(デイジーチェーンやバスとも呼ばれる)で接続することができます。 また、ネットワークサーバーと呼ばれる中央コントローラーから各機器が放射状に伸びるように星型に接続したり、ループ状(一般的にはリングと呼ばれる)に接続することも可能です。

権限とセキュリティ

あるマシンがネットワーク上にあるからといって、他のすべてのマシンやデバイスがそのマシンにアクセスできる(またはアクセスされる)とは限りません。 インターネットがその例です。 Webページは、ネットワーク上に点在する他のマシン(サーバー)に格納されたファイルである。 しかし、インターネットに接続されているすべてのコンピューター上のすべてのファイルにアクセスすることはできません。私の個人的なファイルを読むことはできませんし、私があなたのファイルを読むこともできません。ただし、そうなるように特別に選択した場合を除きます。

許可とセキュリティは、ネットワークの考え方の中心です。誰かが許可を与えてくれた場合にのみ、ファイルにアクセスしたり、リソースを共有したりすることができます。インターネットに接続しているほとんどのパーソナルコンピュータは、発信接続を許可していますが、着信接続のほとんどをブロックしたり、完全に禁止したりしています。 ハッキングという言葉を聞いたことがあると思いますが、これはパスワードの解読やその他のセキュリティチェックを突破してコンピュータネットワークに不正にアクセスすることを意味します。

ネットワークを構成するもの

ネットワークを構成するには、ノードとその間の接続(リンクと呼ばれることもあります)が必要です。ノードの接続とは、ノード間に何らかの一時的または永続的な接続を行うことです。 この10年ほどの間に、特に家庭では無線接続が主流となっています。 一般的に高速で安全性が高いことや、新しいオフィスではネットワークケーブルがすでに敷設されていることなどから、オフィスでは有線接続が主流となっています。

写真:ノートパソコンにネットワークカードが搭載されていない場合は、このようなPCMCIAアダプターを差し込むだけでOKです。

コンピュータや周辺機器、それらの接続以外に何が必要かというと、ネットワーク上の各ノードには、ネットワークとのやり取りを指示するためのネットワークカード(正式にはNIC)と呼ばれる特殊な回路が必要です。 ほとんどの新しいコンピュータには、ネットワークカードが標準で組み込まれています。 各ネットワークカードには、MAC(Media Access Control)コードまたはLAN MACアドレスと呼ばれる個別の数字による識別子があります。 MACコードは電話番号のようなもので、ネットワーク上のマシンは、MACコードを引用したメッセージを送信することで、他のマシンと通信することができます。 同様に、MACコードを使って、ネットワーク上のどのマシンがファイルやその他の共有リソースにアクセスできるかを制御することができます。 例えば、私はインターネットに接続するワイヤレスリンクには、2つのMACコードしかアクセスできないように設定しています(2台のコンピューターに内蔵されたネットワークカードへのアクセスを制限しています)。

ネットワークを大きくすればするほど、効率的に機能させるために必要な部品が増えていきます。 信号は、ケーブルや無線リンクを通って遠くまでしか届かないので、大きなネットワークを作ろうとすると、リピータと呼ばれる装置(実質的なシグナルブースター)を追加しなければなりません。

写真。

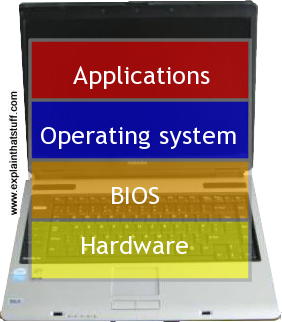

Understanding computer networks with layers

コンピュータネットワークも同様で、私たちは皆、それぞれの考え方を持ち、何をしているのか、何のためにしているのか、多かれ少なかれ気にかけています。 もしあなたが小さなオフィスで働いていて、自分のコンピュータが他の人のマシンや共有プリンタに接続されているとしたら、おそらくあなたが気にしているのは、同僚に電子メールを送ったり、自分のものをプリントアウトしたりできることだけで、実際にそれがどのように起こるかについては気にしていないでしょう。 しかし、そもそもネットワークを構築するのであれば、物理的にどのように接続されているのか、どのようなケーブルを使用し、どのくらいの長さにするのか、MACアドレスはどうなっているのかなど、様々なことを考えなければなりません。

OSIモデル

おそらく最もよく知られている方法は、OSI (Open Systems Interconnect) モデルと呼ばれるもので、コンピュータ専門家の委員会によって考案された国際的に合意された一連の標準に基づいており、1984年に初めて発表されました。 OSIモデルは、コンピュータネットワークを7つの層で構成しています。

- 物理層:ネットワークの基本的なハードウェアで、ケーブルや接続、デバイスを特定のネットワークトポロジー(リング、バスなど)に接続する方法などが含まれます。 物理層は、ネットワークが伝送するデータには一切関係がなく、ネットワークを利用するほとんどの人間にとっては、興味のない無関係なものです。 データがどのようにパッケージ化されるか、エラーがどのように検出され修正されるかなどをカバーします。 この層は、データがどのようにアドレスされ、あるデバイスから別のデバイスにルーティングされるかに関するものです。 ネットワーク上でデータを効率的かつ確実に行き来させる方法を管理し、特定のメッセージのすべてのビットが正しく配信されるようにします。 これは、ネットワーク上の異なるデバイスが情報を交換できるように、一時的な「会話」(セッション)を確立する方法を制御します。 ユーザーフレンドリーなアプリケーションによって作成されたデータを、ネットワーク上で送信されるコンピュータフレンドリーなフォーマットに効果的に変換します。 例えば、圧縮(送信するビットやバイトの数を減らす)、暗号化(データの安全性を保つ)、異なる文字セット間でのデータ変換(顔文字(「スマイリー」)や絵文字をメールで読めるようにする)などが含まれます。

- アプリケーション。 モデルの最上位に位置し、ユーザーに最も近いものです。 これは、電子メール プログラムなどを対象としており、人間のユーザーや彼らが達成しようとしていることにとって意味のある方法でネットワークを使用します。

OSI は、あらゆる種類の異なるコンピュータやネットワークを互いに通信させる方法として考案されました。これは、1960年代、1970年代、1980年代に大きな問題となっていたことですが、当時は事実上すべてのコンピュータのハードウェアが独自のものであり、あるメーカーの機器が他のメーカーの機器と連動することはほとんどありませんでした。

TCP/IP (DARPA) モデル

もしあなたがOSIモデルを聞いたことがないとしたら、それはおそらく、世界中のコンピュータを接続する別の方法がOSIモデルに勝り、あなたが今使っている素晴らしいコンピュータ ネットワーク、つまりインターネットを実現したからでしょう。 インターネットは、TCP/IPと呼ばれる2つのネットワークシステムをベースにしています。コンピュータは、TCP(Transmission Control Protocol)と呼ばれるネットワークを介して接続し、IP(Internet Protocol)と呼ばれるパケットで情報を交換します。

- ネットワークアクセス(ネットワークインターフェース層とも呼ばれる)。 OSIモデルの物理層とデータリンク層に相当し、基本的なネットワークハードウェアを表します。 例えば、インターネットへのイーサネットやWi-Fi接続がこれにあたります。

- インターネット(ネットワーク層とも呼ばれる)。 OSIモデルのネットワーク層に相当し、ネットワーク上でデータを送信します。 OSIモデルのネットワーク層に相当します。IP(インターネットプロトコル)のパケットスイッチング(実際のデータパケットをインターネットからコンピュータに配信する)は、このレベルで動作します。

- トランスポート。 OSIモデルのトランスポート層に相当します。 TCP(Transmission Control Protocol)がこのレベルで動作し、実際にデータを配信することなく、データの配信を管理します。 TCPは、送信されたデータをパケットに変換し(受信時には元に戻す)、それらのパケットが確実に配信され、送信されたときと同じ順序で再構成されるようにします。

- Application(アプリケーション):OSIモデルのTransport層に相当します。 OSIモデルのセッション層、プレゼンテーション層、アプリケーション層に相当します。 HTTP(ウェブブラウザとウェブサーバー間の秘密の「会話」)、FTP(データをサーバーからダウンロードし、逆にアップロードする方法)、SMTP(電子メールプログラムがISPのサーバーを通してメールを送信する方法)などのよく知られたインターネットプロトコルは、すべてこのレベルで動作します。

アートワークです。 TCP/IPモデルは理解しやすいですね。 この例では、あなたがインターネット上で誰かにメールを送っているとします。 あなたの2つのデバイスは、事実上、それぞれのネットワークカードの間を走る1本の長い「ケーブル」で接続されています。 下部の緑色のネットワークアクセス層がそれを表しています。 電子メールは、オレンジ色のインターネット層で示されるインターネットプロトコル(IP)を使って、パケット(オレンジ色の四角)として送信されます。 青色のトランスポート層では、TCP(Transmission Control Protocol)がこのプロセスを管理しており、実質的にTCPとIPが連携している。

OSIモデルは抽象的で学術的な概念であり、コンピュータネットワークに関する書籍や記事以外で目にすることはほとんどありませんが、TCP/IPモデルは、よりシンプルで理解しやすく、実用的な提案となっています。

上で見たように、基本的なコンピューティングモデルの上位レベルは下位レベルから独立しています。例えば、Firefoxブラウザを異なるWindows OSやLinux上で実行することができます。 例えば、Firefoxブラウザを異なるWindows OSやLinux上で動作させることができます。ネットワークモデルも同様です。 例えば、Firefoxブラウザを異なるWindows OSやLinux上で動作させることができます。インターネットのパケットスイッチングを利用して、WWWや電子メールからSkype(VoIP)やインターネットTVまで、さまざまなアプリケーションを実行することができます。 また、WiFiや有線のブロードバンド、電話回線を使ったダイアルアップなどを使って、コンピュータをネットに接続することができます(ネットワークアクセスのさまざまな形態)。

Networks on the fly

町や都市を結ぶ高速道路や鉄道路線のように、コンピューター ネットワークは非常に精巧に計画されたものであることが多いです。 コンピュータがデータセンターやデスクトップから離れない大きな固定された箱だった時代には、コンピュータ ネットワークもかなり固定されたものであり、1週間、1ヶ月、1年の間でもあまり変化しないことがよくありました。 例えば、インターネットは、海底ケーブルを含むインターネットバックボーンと呼ばれる明確に定義された接続をベースにしており、当然ながら何年も固定されていなければなりません。

しかしながら、最近では、世界中を移動する際に、即興でネットワークを構築する必要のあるモバイル機器への移行が進んでいます。 Wi-Fi(無線LAN)は、スマートフォンやタブレットなどのモバイル機器が、固定されたネットワーク(「ホットスポット」と呼ばれるアクセスポイントを中心としたネットワーク)にアドホックに参加・離脱する方法の一例です。 このようなアドホックな技術は、従来のコンピュータネットワークの概念に基づいていますが、同時にさまざまな新しい問題を含んでいます。 例えば、モバイル機器はどのようにしてお互いを発見するのか、Wi-Fiルーターなどの機器は、他の機器が突然ネットワークに参加したり離脱したりしたことをどのようにして知るのか、大勢の人が同時にネットワークに参加しようとしたときに、ネットワークのパフォーマンスをどのようにして維持するのか、すべてのネットワーク機器が使用しているWi-FiやBluetoothのバージョンが微妙に違っていても、接続できるのか、などです。

このような問題については、Wi-FiやBluetoothに関する記事で詳しく説明しています。